Installare ed usare WPScan su Ubuntu 22.04

WPScan è uno scanner di vulnerabilità di WordPress da riga di comando. Viene preinstallato sulle seguenti distribuzioni Linux per test di penetrazione.

WPScan è disponibile anche come plugin per WordPress . Il plugin WPScan scansionerà il tuo sito WordPress su base giornaliera e ti avviserà via e-mail delle eventuali vulnerabilità rilevate. Se invece preferisci utilizzare WPScan da riga di comando Linux, segui queste istruzioni per installare WPScan su Debian 10, Ubuntu 18.04, 20.04, 22.04 e scopri come utilizzare questo scanner di exploit per WordPress.

Come installare WPScan Ubuntu 22.04 e Debian 11

Per prima cosa, installa Ruby.

sudo apt install rubyInstalla poi le dipendenze.

sudo apt install build-essential libcurl4-openssl-dev libxml2 libxml2-dev libxslt1-dev ruby-dev libgmp-dev zlib1g-devInfine installa WPScan.

sudo gem install wpscanVerrà installato in /usr/local/bin/wpscan

Come usare WPScan

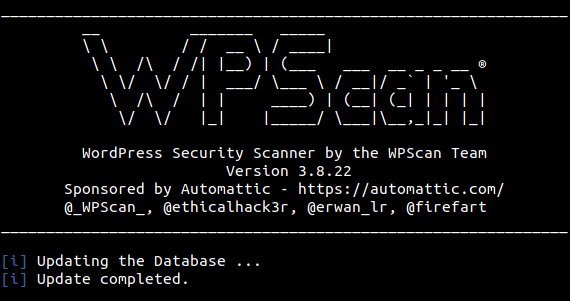

Per aggiornare il database di WPScan all’ultima versione, eseguire:

wpscan --updatePer la scansione dei plugin installati, eseguire:

wpscan --url http(s)://tuo-dominio.com --enumerate pScansiona i plugin vulnerabili:

wpscan --url http(s)://tuo-dominio.com --enumerate vpScansiona i temi installati:

wpscan --url http(s)://tuo-dominio.com --enumerate tScansiona temi vulnerabili:

wpscan --url http(s)://tuo-dominio.com --enumerate vtScansiona gli account utente:

wpscan --url http(s)://tuo-dominio.com --enumerate uScansiona i file timthumb vulnerabili:

wpscan --url http(s)://tuo-dominio.com --enumerate ttTieni presente che la scansione dei siti Web di altri è illegale. Fallo solo sul tuo sito web.

Utilizzo API di WPVulnDB

Per impostazione predefinita, WPScan ti dice solo se sono state trovate vulnerabilità, ma non mostra i dettagli delle vulnerabilità. Puoi ottenere un token API gratuito con 50 richieste giornaliere registrandoti su https://wpvulndb.com/users/sign_up .

Una volta creato l’account, puoi salvare il token API in un file. Eseguire il comando seguente per creare il file di configurazione di WPScan.

nano ~/.wpscan/scan.ymlMetti le seguenti righe nel file.

cli_options:

api_token: TUO_API_TOKENAggiornamento giornaliero con Cron

Modifica il file crontab dell’utente root.

sudo crontab -eAggiungi la riga seguente alla fine del file per provare ad aggiornare WPScan e il database delle vulnerabilità una volta al giorno.

@daily /usr/bin/gem update wpscan && /usr/local/bin/wpscan --updateREVISIONE AGOSTO 2025

Nel caso che con Ubuntu 24.04, nell’esecuzione di WPScan, si presenti il seguente errore:

Logger::Severity.constants.each do |severity|

^^^^^^

Allora risolvere cambiando la versione di gem da concurrent-ruby -v 1.3.5

sudo gem uninstall concurrent-ruby -v 1.3.5a concurrent-ruby -v 1.3.4

sudo gem install concurrent-ruby -v 1.3.4